26/12/22 | Cyber

NATO und kognitive Kriegsführung

Wir haben bereits über kognitive Kriegsführung und die Bedeutung dessen gesprochen, was in manchen Kreisen als neuer Bereich der Kriegsführung angesehen wird. Heute vertiefen wir uns in...

1885

Lesen

21/12/22 | Cyber

Wissensmanagement und Technologie

Wie immer kommt der Zeitpunkt, an dem sich etwas ändern muss, im Leben wie in der Arbeit oder in der Gesellschaft. Viele Verwandlungen sind fällig, geführt oder einfach...

291

Lesen

04/12/22 | Cyber

Vom Information Warfare zum Cognitive Warfare

Es wird denen, die die Entwicklung des Militärbereichs verfolgen, nicht entgangen sein, dass es nach Cyber Warfare, Information Warfare und Hybrid Warfare immer häufiger wird, über kognitive ...

1261

Lesen

29/11/22 | Cyber

Lockheed Martin und Microsoft, klassifizierte Cloud und neue Technologien für die amerikanische Verteidigung

Vor einigen Tagen wurde bekannt gegeben, dass die beiden Giganten Lockeed Martin und Microsoft beschlossen haben, eine strategische Allianz einzugehen, um das Verteidigungsministerium zu unterstützen...

539

Lesen

03/11/22 | Cyber

Browser-Fingerabdruck, bei allem Respekt vor der Privatsphäre!

Ich denke, jeder weiß, was ein Browser ist, also nehme ich es als selbstverständlich hin und frage stattdessen, ob Sie wissen, was ein Browser-Fingerabdruck ist. Wenn wir versuchen zu übersetzen, erhalten wir "Impressum von ...

1925

Lesen

17/10/22 | Cyber

Gibt es Demokratie ohne Cybersicherheit?

„Wenn wir wollen, dass alles so bleibt, wie es ist, muss sich alles ändern“. So sprach Tancredi Falconeri in "Il Gattopardo" zu seinem Onkel, Prinz von Salina, der skeptisch gegenüber ...

426

Lesen

10/10/22 | Cyber

SICYNT: Die Bedeutung der Offenlegung in der digitalen Gesellschaft

Die erste SICYNT-Konferenz zur Bedeutung von ...

401

Lesen

12/09/22 | Cyber

Die Geopolitik der Chips

Seit einigen Jahren hört man von Halbleiter-Geopolitik und für mich ist es an der Zeit, das Thema zu vertiefen. Beginnen wir dazu mit einem aktuellen Artikel ...

3266

Lesen

05/09/22 | Cyber

Roboter und künstliche Intelligenz

Wir hören jetzt viel über Künstliche Intelligenz (KI), das Strategische Programm für Intelligenz ...

2231

Lesen

22/08/22 | Cyber

Zero Trust: Was bedeutet das?

Die Welt der Sicherheit entwickelt sich ständig weiter und damit auch die Sprache der Techniker und der ...

874

Lesen

26/07/22 | Cyber

Die Revenue Agency gehackt?

25. Juli, in Rom ist die Temperatur immer höher, und nicht nur die des Wetters! Vor ein paar Tagen ist die Regierung gestürzt ...

1741

Lesen

25/07/22 | Cyber

Cyber Influence, und wir sind alle Teil der globalen Gemeinschaft!

"Cyber-Einfluss, ein neuer Begriff, der geschaffen wurde, um eine Aktivität zu bezeichnen, die so alt ist wie die Welt, Einfluss, ausgeführt mit ...

515

Lesen

23/07/22 | Cyber

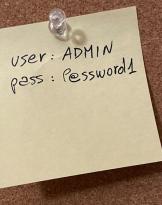

Ergonomische Cybersicherheit

Ich hatte oft die Gelegenheit, verschiedene Ansätze zum Cyberschutz in verschiedenen Bereichen zu bewerten. Viele Male die ...

591

Lesen

18/07/22 | Cyber

Information Warfare und Cyber Warfare, was sind die Beziehungen?

Wie es immer öfter vorkommt, schreibe ich einen Artikel, um die Neugier von Freunden zu beantworten. Dies...

1110

Lesen

07/07/22 | Cyber

Oma in Alexa

Mich persönlich faszinieren künstliche Intelligenz, Technik und wie nach und nach aber ...

1019

Lesen

27/06/22 | Cyber

Wie sicher sind VPNs?

Mit diesem kurzen Artikel werde ich versuchen, die Frage zu beantworten, die mir vor einigen Tagen gestellt wurde: "Wie viel ist ...

3551

Lesen

13/06/22 | Cyber

Metaverse, Gesellschaft und Cybersicherheit

Seit einiger Zeit überlege ich, etwas darüber zu schreiben. Wie ich überlegte, verging die Zeit und das Web ist jetzt ...

863

Lesen

06/06/22 | Cyber

Was ist ein Computervirus?

Jemand argumentiert, dass bei einer Offenlegung im Cybersektor alles in Ordnung ist, um die Botschaft zu vermitteln ...

977

Lesen

16/05/22 | Cyber

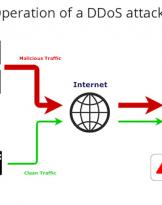

DDoS und Viren

Es mag seltsam erscheinen, aber in unserer hypervernetzten Welt, in der Sie sich an englischen Akronymen und Begriffen orientieren, tun Sie nicht ...

1616

Lesen

11/05/22 | Cyber

ALAMEDA: Künstliche Intelligenz zur Behandlung von Hirnerkrankungen

Bieten Sie Patienten mit schweren Hirnerkrankungen eine personalisierte Betreuung und bessere Behandlungen, indem Sie die ...

713

Lesen