In den letzten Monaten wurde die Welt der Kryptografie von zwei Ankündigungen erschüttert: Das Weiße Haus gab a Memorandum anzufangen kurzer Zeitraum die Migration zu neuen kryptografischen Algorithmen1 und das Elysium gab bekannt, dass es das erste gesendet hatte Diplomatische Botschaft mit diesen Algorithmen2. In Wirklichkeit sind sie für Insider als Pflichtmaßnahmen anzusehen, die die von beiden Ländern angestrebte technologische Vormachtstellung in der Branche gut widerspiegeln und in diesem Zusammenhang Es ist auch notwendig, in Italien über die Frage der nationalen technologischen Souveränität im kryptografischen Bereich nachzudenken - von strategischer Bedeutung, nicht nur im staatlichen und militärischen Bereich, sondern beispielsweise auch im wirtschaftlich-finanziellen Bereich.

Generell muss der Schutz von Daten und Kommunikation zunehmend mit Technologien verknüpft werden, die langfristige Reaktionen garantieren und Bedrohungen mit disruptivem und teilweise noch unbekanntem Potenzial begegnen können.

Die Vereinigten Staaten und Frankreich demonstrieren also, dass sie sich in die gleiche Richtung bewegen, - indem sie sogenannte Algorithmen übernehmen Post-Quantum Cryptography (PQC) - um die Entwicklung des Quantencomputings im Hinblick auf die reale Gefahr, die es darstellen kann, gegenüberzustellen. Tatsächlich ist die Sicherheit der heutigen kryptografischen Algorithmen rechnerisch, basierend auf der Annahme, dass die Lösung bestimmter mathematischer Probleme – anerkannt von der internationalen wissenschaftlichen Gemeinschaft – für a unlösbar ist Computer traditionell. Im Fall von PQC-Algorithmen, deren Design es konzentriert sich allmählich auf mathematische Probleme - anders als die aktuellen - die heute auch als resistent gelten Computer Quantum. Darüber hinaus kann ihre Implementierung die Informationssicherheit gewährleisten, ohne in bestehende Infrastrukturen einzugreifen, wodurch die Migration zu PQC-Algorithmen in großem Umfang und kurz- bis mittelfristig möglich wird.

Es ist daher – im aktuellen Szenario – als verständlich anzusehen, welchen sensationslüsternen Ton die Nachrichten dieser Tage in Bezug auf die Veröffentlichung eines Artikels einiger chinesischer Forscher anschlagen. Letztere halten es für möglich, selbst die sichersten Schlüssel klassischer kryptografischer Algorithmen, wie etwa die RSA-Schlüssel von 2048, zu knacken bisschen, mit einem Computer Quantum im Einklang mit dem aktuellen technologischen Fortschritt.

Wir haben über diese Neuigkeiten mit dem gesprochen Prof. Massimo Giuletti, Mathematiker und Direktor der Fakultät für Mathematik und Informatik an der Universität von Perugia, sowie Vizepräsident der National Cryptography Association "De Komponentendis Ciphris" 3.

„Seit 1984 ist bekannt, dass die Verwendung eines Quantencomputers einen Großteil der normalerweise verwendeten Verschlüsselung brechen könnte, einschließlich mehrerer Algorithmen der Commercial National Security Algorithm Suite, die von der US-amerikanischen National Security Agency (NSA) genehmigt wurde und immer noch weit verbreitet ist, um sowohl zivile als auch zivile Informationen zu schützen und Militär. Aus diesem Grund ist ein Wettbewerb zwischen großen Staaten und großen Unternehmen (wie Google und IBM) entstanden, der darauf abzielt, immer leistungsfähigere Quantencomputer zu bauen. Allerdings gibt es intrinsische physikalische Einschränkungen bei Quantencomputern, die es extrem schwierig machen, sie in Dimensionen zu bauen, die eine ernsthafte Gefahr darstellen. Oder zumindest dachten wir das bis vor ein paar Tagen...

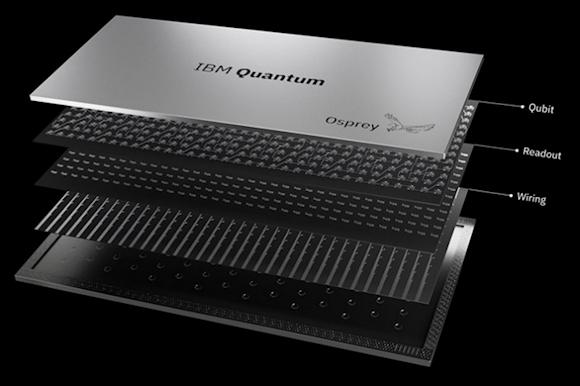

Wenn der vom chinesischen Forscherteam vorgeschlagene Quantenalgorithmus so effizient ist, wie sie sagen, dann wird es höchstwahrscheinlich möglich sein, innerhalb weniger Jahre Quantencomputer zu bauen, die kryptografische Schlüssel mit Tausenden von Bits knacken können. Genauer gesagt behaupten chinesische Forscher, dass es möglich ist, den 2048-Bit-RSA-Algorithmus mit nur 372 Qubits eines Quantencomputers zu brechen4, ausgehend von einer Verfeinerung eines kürzlich erschienenen kryptoanalytischen Vorschlags5. Diese Vermutung würde die größten bisher spekulierten Qubit-Einsparungen darstellen und wäre innerhalb der aktuellen technologischen Einschränkungen erreichbar – IBM hat gerade einen 433-Qubit-Quantencomputer namens Osprey vorgestellt, und weitere sind auf dem Weg.“

Wie realistisch kann diese Aussage also sein?

„Aus rein technischer Sicht ist es sehr schwierig, so schnell ein Urteil abzugeben. Die wissenschaftliche Methode erfordert die Überprüfung und Analyse der Ergebnisse chinesischer Akademiker, Überprüfungen, die Monate dauern können, bevor sie zu einem endgültigen Ergebnis kommen.

Auch zwei Aspekte sind zu beachten. Der erste ist, dass ihr Artikel eigentlich ein Preprint ist und daher noch keiner Peer-Review durch die internationale wissenschaftliche Gemeinschaft unterzogen wurde. Der zweite ist, dass sie keine Details über seine Wirksamkeit liefern, indem sie das Modell auf große Zahlen skalieren. Die Lektüre des Artikels zeigt vorerst sicherlich viel Fachwissen der Autoren sowie die veröffentlichten Ergebnisse (das Brechen eines 48-Bit-Schlüssels, ein Rekord für Quantencomputer), die darauf hindeuten, dass ihr Algorithmus dies wirklich könnte Arbeit. Von 48 auf 2048 Bit ist natürlich noch ein großer Sprung, aber nicht groß genug, um uns ruhig schlafen zu lassen.“

Während des Wartens - fährt Giulietti fort - wir können weiterhin PQC-Algorithmen entwickeln.

„Seit Jahren bereitet sich die westliche Welt auf das Worst-Case-Szenario vor, nämlich dass Quantencomputer die normalerweise verwendete Kryptografie tatsächlich angreifen können. Insbesondere in diesem spezifischen Bereich hat sich in den letzten Jahren ein ganz neuer Bereich der kryptografischen Forschung entwickelt, der genau mit dem PQC verknüpft ist. Die USA achten sehr auf das Thema, und das National Institute of Standards and Technology (NIST) hat bereits durch strenge Auswahl eine erste Familie von PQC-Algorithmen zur Verwendung durch amerikanische Behörden und Institutionen ausgewählt.

Aus dieser Sicht ist es wichtig zu fragen, ob sich Italien auf den Sprung vorbereitet postquantum?

„Leider glaube ich, dass ein volles Bewusstsein für die Schwere der Quantenbedrohung. Wir haben hervorragende Forscher auf dem Gebiet der PQC, die sowohl in Italien als auch im Ausland arbeiten, aber bisher keine spezifischen staatlichen Maßnahmen. Auch innerhalb unseres Vereins gibt es auf diesem Gebiet sehr hohe Kompetenzen, die bereit sind, sich für das Wohl des Landes einzusetzen.“

An Initiativen der italienischen Kryptografie-Community mangelt es derweil aber nicht...

„Nach fünf Jahren intensiver Aktivität, bestehend aus Seminaren und Konferenzen, Kursen, Hackathons und Herausforderungen, sind wir es letzten Monat offiziell gegründet als Verein unter der Leitung von Prof. Massimiliano Sala, unser Präsident und Direktor des Kryptographie-Labors der Universität Trient, sowie Leiter der italienischen Kryptographie-Community. Tausende Kryptographen abonnieren unsere Mailinglisten und folgen uns in den sozialen Medien. Sie sind sowohl Akademiker von über zwanzig Universitäten und Entwickler in der Privatwirtschaft, als auch Studenten oder einfache Enthusiasten. Eine große und qualifizierte Gemeinschaft, die unserem Land zur Verfügung steht“.

In diesem Zusammenhang ist darauf hinzuweisen, dass in der Sitzung der Abgeordnetenkammer am vergangenen 23. Dezember – anlässlich der Verabschiedung des Haushaltsgesetzes – eine Tagesordnung verabschiedet und von der Regierung angenommen wurde6 wodurch letztere verpflichtet wird, die Möglichkeit zur Einrichtung von a Nationales Zentrum für Kryptografie (CNC). Der CNC, bereits im „Nationalen Plan für Cyberschutz und Informationssicherheit“ von 2017 vorgesehen, aber nie umgesetzt, würde es ermöglichen, dem Land einen institutionellen Referenzakteur für all jene Anwendungen zur Verfügung zu stellen, in denen die Kryptografie nicht ausschließlich als solche fungiert ein nützliches Werkzeug der Cybersicherheit.

https://mobile.twitter.com/EmmanuelMacron/status/1598275862486736896?cxt=HHwWgIDTybnbm64sAAAA

4https://arxiv.org/abs/2212.12372

5https://eprint.iacr.org/2021/933

6https://aic.camera.it/aic/scheda.html?numero=9/00643-bis-AR/214&ramo=CAM...

Foto: IBM