07/08/20 | Cyber

Die neuen Grenzen der Cybersicherheit

Könnten Unternehmen, öffentliche Einrichtungen und sogar einzelne Bürger teuer für die Revolution der Informationstechnologie bezahlen, die uns erwartet? Wie man den Gefahren begegnet, die ...

944

Lesen

03/08/20 | Cyber

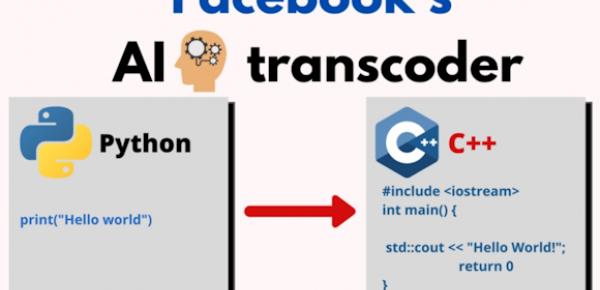

Künstliche Intelligenz zur Konvertierung zwischen Programmiersprachen

Wir sind nicht länger überrascht, wenn wir in seinem Aufsatz "Computing Machinery and ..." über künstliche Intelligenz hören, wie Alan Turing vor 70 Jahren vorausgesagt hatte.

1128

Lesen

27/07/20 | Cyber

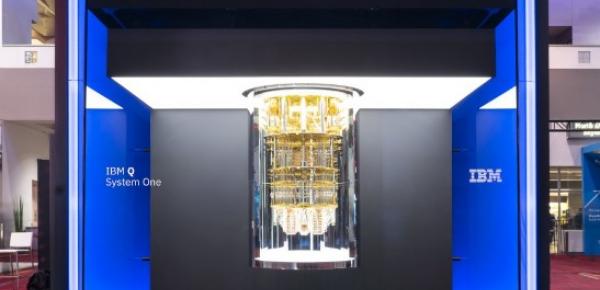

Die Zukunft der Kryptographie mit öffentlichen Schlüsseln im Zeitalter des Quantencomputers

In den letzten Jahren hat die akademische, industrielle und staatliche Welt Energie und Ressourcen in den Bereich der Quantenberechnung investiert, in Computer, die Phänomene ausnutzen ...

1243

Lesen

20/07/20 | Cyber

Europäische Supercomputer gehackt: Wer steckt dahinter?

Im vergangenen Mai erschienen einige Artikel, in denen wir lasen, dass mehrere europäische Supercomputer (mindestens zwölf) gehackt und der Zugriff gesperrt worden sei, und es sei notwendig...

1262

Lesen

06/07/20 | Cyber

Rätsel um die Ursachen des Unfalls am Atomstandort Natanz (Iran). Handelt es sich wirklich um einen Cyberangriff?

Am Freitag, dem 3. Juli, gaben die Behörden der Islamischen Republik Iran zu, dass am Standort Natanz, der in einem Wüstengebiet etwa 250 Kilometer südlich von...

2810

Lesen

29/06/20 | Cyber

Australien beklagt Cyberangriff: China auf der Anklagebank?

Am 19. Juni hat die australische Regierung öffentlich angeprangert, dass sie seit einiger Zeit Gegenstand anhaltender Cyberangriffe ist, die sich auf alle Bereiche und Dienste richten...

799

Lesen

22/06/20 | Cyber

Interview mit dem Kriminologen Bartolo Danzi: „Das Netz löscht unser Gewissen aus“

Cyberkriminalität, Cyberstalking und Cyberpädophilie sind weit verbreitete Probleme, die in der mangelnden Sensibilisierung des Opfers ihren Nährboden finden. Kennen...

1187

Lesen

17/06/20 | Cyber

Cybersicherheit in Saudi-Arabien: Überprüfung der wichtigsten Regierungsunternehmen

Im weltweit verbreiteten Szenario der Cyberkriminalität, das durch kriminelle Aktivitäten gekennzeichnet ist, die sowohl Hardware- als auch Softwarekomponenten der Informationstechnologie ausnutzen,...

1554

Lesen

15/06/20 | Cyber

Die Sicherheit von Infrastruktur- und Fernzugriffsdiensten zur Zeit von Covid-19

Am 29. März veröffentlichte La Repubblica einen Artikel mit folgendem Anfang: „Die aktuelle Gesundheits- und Sozialkrise ...“

584

Lesen

15/06/20 | Cyber

Minuteman III Datenleck im nuklearen ballistischen System?

Wie wir wissen, ist Ransomware seit Jahren ungestört und es scheint, dass die Dinge nicht dazu gedacht sind, ...

2017

Lesen

08/06/20 | Cyber

Die Stadt Weiz in Österreich erleidet einen Ransomware-Angriff

Weiz, eine österreichische Stadt mit 11.000 Einwohnern, wurde gehackt. Öffentliche Online-Dienste erlitten Datendiebstahl ...

1563

Lesen

03/06/20 | Cyber

FuckUnicorn: Ransomware, die sich als Immuni-App ausgibt

Der globale Gesundheitsnotstand hat zahlreiche Möglichkeiten für Cyberoffensiven geschaffen. Die Gesundheitsinfrastruktur...

1432

Lesen

28/05/20 | Cyber

Die Region „Ile de France“ setzt auf künstliche Intelligenz

Frankreich wird ins Leben gerufen, um die großen Namen auf dem Weg zur künstlichen Intelligenz zu verfolgen. Es ist nichts Neues, dass die…

452

Lesen

25/05/20 | Cyber

easyJet: Daten von 9 Millionen gestohlenen Benutzern

Der globale Gesundheitsnotstand hatte enorme Auswirkungen auf die Fluggesellschaften und war gezwungen, viele Flüge einzustellen ...

5058

Lesen

08/05/20 | Cyber

Geopolitik, Cyberthreat, Cyber-Risiko: Auswirkungen, Bewertung, Dynamik und Bewusstsein

Die technologischen Auswirkungen auf das soziale und wirtschaftliche Leben sind nicht Gegenstand von Entscheidungen, aber sie sind unvermeidlich, zum Guten oder zum Schlechten, ...

744

Lesen

05/05/20 | Cyber

Steganalyse und maschinelles Lernen: eine europäische Antwort

Die Steganographie ist ein geheimer Mechanismus zur Kodierung von Informationen über alle Übertragungswege.

722

Lesen

04/05/20 | Cyber

Cyber-Abschreckung: eine Strategie zur Begrenzung der Bedrohung

Europa steht vor einer großen Herausforderung. Seine Antwort erscheint immer noch schwach, verbunden mit der Logik von ...

607

Lesen

30/04/20 | Cyber

Analyse der WhatsApp-Plattform und Vergleich mit der Signal-Plattform

Mit diesem Artikel möchten wir eine Studie zur WhatsApp-Plattform und den damit verbundenen Risiken vorstellen. Wir haben...

5569

Lesen

29/04/20 | Cyber

Cybersicherheitsvorfall im Kernkraftwerk Kudankulam (Kknpp): Was geschah 2019?

Als ich einen indischen Bericht über den Einsatz neuer Technologien im Verteidigungssektor durchblätterte, stieß ich auf etwas...

1621

Lesen

28/04/20 | Cyber

Hacker greifen die US AIR FORCE an (danke)!

Der Defense Digital Service ist ein SWAT-Team von Nerds, die daran arbeiten, die Technologie im gesamten Verteidigungsministerium zu verbessern.“

1722

Lesen