Die QKD-Herausforderung (Quantum Key Distribution)

Das Projekt Quantum-Secure Net (Q-Secure Net) ist ein finanziertes Projekt des Europäischen Instituts für Technologiedigital (EIT Digital), dessen Ziel es ist, ein vollständig europäisches Netzwerkprodukt der neuen Generation und der neuen Generation auf der Grundlage von zu entwickeln und auf den Markt zu bringen QKD-Technologie (Quantum Key Distribution), die kostengünstig ist und mit anderen vorhandenen Systemen interoperabel ist. Ziel des Projekts ist es, eine Telekommunikationslösung bereitzustellen, die in den Netzwerkbetrieb und das Netzwerkmanagement integriert ist, um eine sichere End-to-End-Kommunikation (E2E) auf Quantenebene in Hochsicherheitskontexten sicherzustellen.

QKD wurde bereits in den frühen 1980er Jahren vorgeschlagen und ist eine Technologie im Zusammenhang mit Quantencomputern, da dieselbe mathematische "Terminologie" verwendet wird. Man kann sagen, dass wir in diesem Fall von "Quanten" ohne das Attribut "Computing" sprechen. Die Entwicklung der Technologie hat fast 40 Jahre gedauert. Heute ist sie jedoch ein wichtiger Bereich des Technologiewettbewerbs zwischen Ländern außerhalb von 5G, einschließlich China, Korea und den Vereinigten Staaten. Insbesondere QKD verwendet die Quanteneigenschaften von Photonen, um einen symmetrischen kryptografischen Schlüssel auszutauschen, mit dem Nachrichten verschlüsselt werden können, die dann über einen "traditionellen" Kanal ausgetauscht werden. Die Sicherheit von QKD basiert auf grundlegenden Naturgesetzen, die unempfindlich gegenüber zunehmender Rechenleistung, neuen Angriffsalgorithmen oder Quantencomputern sind. Dieses System ermöglicht es, nach seiner Einführung die hochsicheren Netzwerkinfrastrukturen mit bedingungslos sicherer Kommunikation auszustatten.

Das Q-Secure-Netzprojekt

Das Q-Secure Net-Projekt zielt darauf ab, eine kostengünstige und flexible Lösung für bedingungslos sichere Kommunikationsdienste auf der Basis von QKD bereitzustellen, die mit vorhandenen Glasfasernetzwerken zusammenarbeiten. Projektleiter ist Italtel. Unter den Partnern verfolgte Cefriel zwei der Anwendungsszenarien: Politecnico di Milano und CNR entwickelten die QKD-Technologie und Fehlerkorrekturprotokolle. Die Polytechnische Universität Madrid und Telefonica waren an der Definition des Produkts und den Tests des Glasfasernetzes in der Metropole beteiligt.

Während des Projekts wurden zwei Prototypanwendungen entwickelt, um ihre Verwendung im Blockchain- und SSL-Kontext zu demonstrieren und zu zeigen, wie die QKD-Technologie sowohl auf dem Finanzmarkt als auch zur Sicherung der IoT- (Internet of Things) und IIoT-Kommunikation eingesetzt werden kann. Industrielles IoT). Das Produkt eignet sich für jeden Dienst, der einen symmetrischen Verschlüsselungsschlüssel benötigt, und öffnet sich für unzählige Anwendungen und Anwendungsfälle.

Das SSL + PSK-Szenario

Die erste entwickelte Anwendung ist mit dem SSL / TLS-Protokoll verknüpft. Diese Protokolle ermöglichen eine sichere Kommunikation zwischen zwei Entitäten, indem sie über der Transportschicht arbeiten. Normalerweise verwendet SSL zur Authentifizierung Public-Key-Zertifikate. Insbesondere sieht der Standard jedoch bereits eine spezielle Konfiguration vor (SSL + PSK Pre-Shared Keys), bei der symmetrische Schlüssel verwendet werden, die vorab von den kommunizierenden Parteien gemeinsam genutzt werden, um eine SSL-Verbindung herzustellen. Eine Konfiguration, die beispielsweise implementiert wird, um Fälle zu unterstützen, in denen die kommunizierenden Parteien keine asymmetrische Verschlüsselung verwenden können, weil sie in Bezug auf Konnektivität oder Berechnung teuer ist (z. B. IoT) oder weil die Parteien bereits "akkreditiert" sind (z. B. Militär).

Die detaillierten Kommunikationsschritte für SSL + PSK sind wie folgt, direkt inspiriert vom vorgeschlagenen Diffie-Hellman-Schema für PKI.

-

Alice und Bob erhalten denselben (symmetrischen) kryptografischen Schlüssel auf einer QKD-Verbindung

-

Alice verwendet den symmetrischen QKD-Schlüssel, um einen zufällig generierten temporären Sitzungsschlüssel mit einer begrenzten Lebensdauer zu verschlüsseln und über einen unsicheren Kanal (Ethernet) an Bob zu senden.

-

Bob empfängt die Nachricht und entschlüsselt sie, um den temporären Sitzungsschlüssel zu erhalten.

-

Alice und Bob verwenden den temporären Sitzungsschlüssel mit AES, um ihre Nachrichten über Ethernet zu verschlüsseln, bis sie ablaufen (dann wird Schritt 2 wiederholt). Im Falle eines Angriffs über die QKD-Verbindung können Alice und Bob einen weiteren sicheren QKD-Schlüssel anfordern.

Das Szenario ermöglicht VPN- und IPSEC-Dienste mit QKD.

Das Szenario der dezentralen Finanzen

Blockchain-Technologien wurden Ende 2009 mit dem Aufkommen des Bitcoin-Protokolls geboren und entwickeln sich bis heute in einer Familie von Protokollen und SW-Systemen, im Wesentlichen mit dem Ziel, ein Netzwerk (Peer-to-Peer-Netzwerk) von "Peers" zu schaffen Tauschen Sie einen Transaktionswert (Währung, Vermögenswert mit Wert, Zertifizierung) direkt und ohne treuhänderischen Dritten aus. Auf diese Weise wird durch den Mechanismus der gemeinsamen Zustimmung die Notwendigkeit von Dritten beseitigt und der direkte Austausch von Waren und Dienstleistungen aktiviert. Diese Systeme haben eine Anwendung im Finanzbereich, sowohl in Interbankprozessen, beispielsweise in Asset-Tracking- und Lebenszyklus-Szenarien wie Rechnungen (z. B. Rechnungsrabatt) als auch in Prozessen und Diensten, die aus Token erstellt werden können (was zu dem Phänomen führt) der dezentralen Finanzierung).

Insbesondere in der Dezentrale Finanzierung (Defi) ist einer der Schlüsselaspekte die Interoperabilität von Systemen und der Austausch von Token und Kryptowährungen, die bekannten und erheblichen Sicherheitsherausforderungen unterliegen. Heutzutage gibt es Zehntausende von Ethereum-Derivat-Token, und sie sind "technisch" miteinander interoperabel, was bedeutet, dass verschiedene Anwendungen diese Token genauso austauschen können wie Währungen oder Aktien an den Handelsbörsen. Diese Operationen werden heute zentralisierten Börsen anvertraut, die häufig Sicherheitsproblemen unterliegen und das einzige Element darstellen, das noch in Systemen zentralisiert ist, die jedoch vollständig sind Peer-to-Peer.

In diesem "finanziellen" Kontext gibt es immer einen "Knoten" im Netzwerk, der im Fachjargon als Brieftasche bezeichnet wird (Brieftasche), die aktiviert ist, um den Wert, d. h. das Token, auszutauschen. Dieser Knoten verfügt über spezifische Informationen, mit denen er die Transaktion ausführen kann.

Darüber hinaus gibt es in aktuellen Fintech-Szenarien mehrere Kryptowährungen und Netzwerke, eine erkannte Schwachstelle. Der "Übergang" von einer Kryptowährung zu einer anderen, von einem Token zu einem anderen, zwischen zwei Systemen Brieftascheerfordert den Übergang zu einem vertrauenswürdigen Dritten, was dem Dezentralisierungsparadigma widerspricht. Diese Situation, zum Beispiel im Ethereum-Kontext, wird gelöst, indem in einigen Fällen, wie kürzlich vorgeschlagen, der Mechanismus vonAtomic Swap. L 'Atomic Swap ist eine der möglichen Lösungen, die vorgeschlagen werden, um verschiedene Blockchain-Netzwerke zur Interaktion zu bringen, und es ist ein "System" für den sicheren Informationsaustausch (Hashlock o Timelock*) erforderlich, um den Geldwechsel freizuschalten.

Diese symmetrischen Informationen ermöglichen die Kopplung verschiedener Netzwerke. Angesichts der Entwicklung von Blockchain-Netzwerken im Finanzkontext ist es daher wichtig, diese sicher zu halten.

Im experimentellen Konfigurationsobjekt des Projekts wird dieAtomic Swap findet nicht mehr in einem "gemeinsamen" Telekommunikationsnetz statt, sondern verwendet eine QKD-Verbindung, die den Übertragungsparameter von ermöglicht Hashlock / Timelock zwischen zwei Knoten eines Algorand-Netzwerks (beachten Sie, dass im Jargon Algorand der Begriff Atomtransfers). Diese Lösung erhöht die Eigensicherheit des Austauschs und ermöglicht daher die Verwendung Atomic Swap auch mit Kryptowährungen.

Erwartete Entwicklungen

In einem Jahr führte das Q-Secure Net-Projekt zur Entwicklung eines Produkts, das für die ersten Marktanwendungen bereit ist, aber das Potenzial hat, die Chancen eines schnell wachsenden Marktes zu nutzen. In dem Artikel wurde ein erstes natürliches Szenario für die Verwendung des QKD erwähnt, für Verbindungen mit hohen Sicherheitsanforderungen oder wo die ewige Sicherheit.

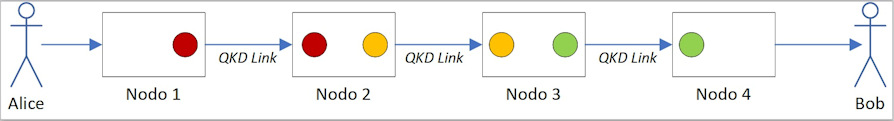

Interessant sind auch Netzwerke von Geräten, die mit QKD Link ausgestattet sind. Eine erste "Hop-by-Hop" -Netzwerkarchitektur wurde 2008 in Europa vom SECOQC-Projekt demonstriert. In solchen Netzwerken durchlaufen die Nachrichten verschiedene Relay-Knoten, die über QKD Link verbunden sind. In diesem Fall erfolgt die Entschlüsselung / Rekodierung und Weiterleitung der Nachricht an jedem Zwischenknoten mit unterschiedlichen QKD-Schlüsseln (siehe Abbildung 1).

* CEFRIEL Polytechnic von Mailand, Viale Sarca 226 - 20126 Mailand

+ Italtel, Via Reiss Romoli - loc. Castelletto - 20019 Settimo Milanese (Mi)

|

[1] |

Digital Tech, „Q-Secure Net Factsheet“, 2019. [Online]. Verfügbar: https://www.eitdigital.eu/fileadmin/files/2020/factsheets/digital-tech/E.... |

|

[2] |

R. Alléaume, C. Branciard, J. Bouda, T. Debuisschert, M. Dianati, N. Gisin, M. Godfrey, P. Grangier, T. Länger, N. Lütkenhaus, C. Monyk, P. Painchault, M. Peev, A. Poppe, T. Pornin, J. Rarity, R. Renner, G. Ribordy, M. Riguidel, L. Salvail, A. Shields, H. Weinfurter und A. Zeilinger : Eine Umfrage, " Theoretische Informatik, vol. 560, S. 62-81, 2014. |

|

[3] |

W. Diffie und M. Hellman, "Neue Richtungen in der Kryptographie", IEEE-Transaktionen zur Informationstheorie, vol. 22, S. 644-654, 1976. |

|

[4] |

M. Herlihy, "Atomic Cross-Chain Swaps", in ACM-Symposium zu Prinzipien des verteilten Rechnens 2018. |

|

[5] |

S. Micali, "Algorands bevorstehende Technologie", 26 5 2019. [Online]. Verfügbar: https://medium.com/algorand/algorands-forthcoming-technology-bcd17989c874. |

|

[6] |

CORDIS, „Entwicklung eines globalen Netzwerks für sichere Kommunikation auf der Basis der Quantenkryptographie“, 2008. [Online]. Verfügbar: https://cordis.europa.eu/project/id/506813. |

* Der Atomic Swap-Dienst kann auf zwei Arten konfiguriert werden: Hashlock oder Timelock. Hashlock ist eine Funktion, die die Ausgaben von Geldern begrenzt, bis bestimmte Daten veröffentlicht werden (als kryptografischer Beweis. Timelock begrenzt die Ausgaben von Geldern bis zu einem bestimmten Zeitpunkt in der Zukunft.

Das Quantum-Secure Net-Projekt (Teil 1/3): Die Quantenbedrohung für die moderne Kryptographie

Das Quantum-Secure Net-Projekt (Teil 2/3): Europäisches Produkt der Quantum Key Distribution